Kurz vor dem Wochenende hat Apple mit iOS 7.0.6 ein Sicherheitsupdate bereit gestellt, welches sich um eine SSL Sicherheitslücke in iOS kümmert. Wir können euch nur dringend raten, das Update auf iOS 7.0.6 durchzuführen. In den Release-Notes heißt es „Dieses Sicherheitsupdate behebt ein Problem beim Überprüfen der SSL-Verbindung“.

Mittlerweile wurden ein paar mehr Details zum SSL/TSL Bug bekannt und es zeigt sich, dass auch OS X betroffen ist. Im Bezug auf iOS hat Apple bereits reagiert, nun fehlt noch OS X. Wie Apple gegenüber Reuters bestätigt hat, haben Sicherheitsforscher den selben SSL/TSL Bug auch in OS X gefunden. Ein Update soll in Kürze bereit stehen.

iOS 7.0.6 behebt ein Problem bei der Überprüfung von SSL-Zertifikaten. Angreifern ist es möglich, durch eine fehlerhafte Authentifizierung eure Daten abzugreifen. Das Problem liegt auch in OS X 10.9.1 vor und auch die jüngste OS X 10.9.2 Beta 7 ist noch löchrig.

Wir können nur hoffen, dass Apple schnellstmöglich ein OS X Update nachschiebt. Wir rechnen damit, dass dies spätestens am Montag nachgereicht wird. Ob dies in Form von OS X 10.9.2 der Fall sein wird oder ob Apple ein Zwischen-Update einlegen wird, bleibt abzuwarten.

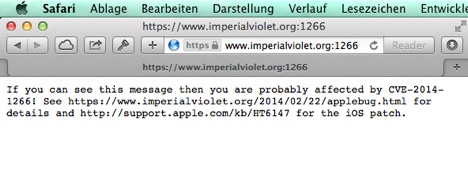

Der SSL Bug betrifft übrigens unter OS X nur den Safari Browser. Chrome und Firefox setzen anstatt auf SecureTransport auf NSS und sind nicht betroffen. Adam Langley ist Software-Entwickler bei Google und hat sich in seinem Blog zum Sicherheitsproblem geäußert. Gleichzeitig hat er eine kleine Testseite aufgesetzt, mit der ihr erfahrt, ob ihr betroffen seid. Über den Port 433 funktioniert die Seite, so wie es sein soll. Über Port 1266 sendet der Server die gleichen Zertifikate, dieser sind allerdings mit einem komplett anderen Schlüssel versehen.

Wenn man gute Gründe hat bei iOS 6 zu bleiben (Hörbücher in iOS 7 quasi unbenutzbar) kann man die Lücke nicht schließen.

Zu OSX: Gerade getestet. Safari 6.1.1 unter 10.8.5.

Your browser aborted loading the test image upon seeing an invalid ServerKeyExchange message. This means your browser is not vulnerable to the bug, however if you’re on an Apple device make sure you test Safari.

SSL-Fehler gerade behoben (auch ohne Apple)…

So geht’s:

Patch hier runterladen: http://download.suhosin.org/APPLE_SSL_SECURITY_FRAMEWORK_QUICK_AND_DIRTY_64BIT_FIX.bspatch

Terminal starten und folgendes eingeben:

cd /System/Library/Frameworks/Security.framework/Versions/A && sudo cp Security Security_bkup && bspatch Security_bkup Security

Am Ende ein Leerzeichen, dann den runtergeladenen Patch ins Terminalfenster ziehen und Enter drücken.

Passwort eingeben und Rechner neu starten.

Auf http://www.gotofail.com prüfen ob der Patch ausgeführt wurde (es sollte eine grüne Meldung mit dem Wort „Safe“ erscheinen).

Danke Michael. Der Tipp stammt von Stefan Esser (i0n1c). Link: http://www.sektioneins.de/en/blog/14-02-22-Apple-SSL-BUG.html Ihr solltet den Patch allerdings nur ausführen, wenn ihr euch über die Risiken bewusst seid. Der Patch ist „experimentell“.

Jeder, der Software entwickelt, kann darüber in 2014 nur noch den Kopf schütteln. Peinlich, lächerlichst, da werden Köpfe rollen (müssen).