In der Nacht zu heute tauchten im Internet verschiedene Nacktbilder von Prominenten auf. Diese machten schnell die Runde und verteilten sich über die üblichen sozialen Netzwerke. Twitter reagierte prompt und sperrte etliche Nutzeraccounts, mit denen die Bilder verteilt wurden. Betroffen waren unter anderem Jennifer Lawrence, Victoria Justice, Emily Browning, Kate Bosworth, Jenny McCarthy und Kate Upton. Es hieß, dass unter anderem ein Hacker-Angriff auf die iCloud sowie Smartphones durchgeführt wurde, um an die Fotos zu gelangen. Der „Spaß“ ist laut @hackappcom nun vorbei.

Im Laufe des Nachmittags kommen ein paar Hintergrunddetails ans Tageslicht und es handelt sich um keinen klassischen Hacker-Angriff. Vielmehr sorgten eine Brute Force Attacke auf die iCloud sowie schwache Passwörter von Nutzern dafür, dass sich Unbekannte Zugriff verschafften und Fotos und Videos abgreifen konnten.

iBrute

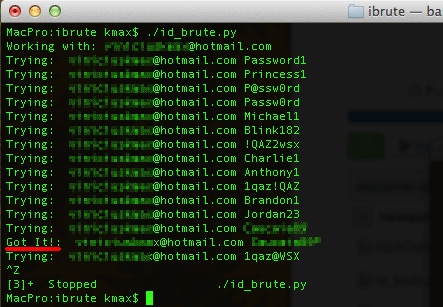

Vor zwei Tagen tauchte das Script „iBrute“ auf, mit dem eine Brute Force Attacke auf Apples iCloud-Service möglich war. Einen kleinen Exkurs zum Thema Brute-Force Methode findet ihr z.B. bei Wikipedia. Kurzum: Es werden alle erdenklichen Passwörtmöglichkeiten beim Login ausprobiert und irgendwann wird das richtige Passwort erraten. Verwendet ein Nutzer ein besonders schwaches Passwort lässt sich das Passwort per Brute Force schnell herausfinden.

Für gewöhnlich erkennt ein Service, dass zu einem Login etliche Passwörter ausprobiert werden und sperrt den Zugang nach einigen Fehlversuchen. Alternativ kommt ein Captcha zum Einsatz oder das Intervall, wie häufig ein Passwort ausprobiert werden kann, verlängert sich. Im Fall der Promi-Nacktbilder scheinen zum einen die Promis versäumt zu haben, auf lange Passwörter (bestehend aus Buchstaben-Zahlen-Sonderzeichen) zu setzten und zum anderen hat Apple das Script ungestört arbeiten lassen, ohne einen Schutzmechanismus einzuschalten.

Apple schließt Brute Force Lücke

Genau dieses hat Apple in der Nacht zu heute nachgeholt. Ab sofort ist es nicht mehr möglich, unzählige Passwörter zu einer Apple ID auszuprobieren, ohne dass ein Schutz greift. Wir können euch nur zum wiederholten Male empfehlen, lange Passwörter mit Buchstaben-Zahlen-Sonderzeichen-Kombinationen für den Login zu verwenden, zumindest wenn es um sensible Daten geht.

Update: Sollten die Daten tatsächlich mit der Brute-Force-Methode abgegriffen worden sein, so hätte die Aktivierung der zweistufigen Bestätigung dies verhindert.

Sie sehen gerade einen Platzhalterinhalt von Facebook. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Instagram. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen

Ich weiß nicht welcher Art des hackens klassischer ist als Bruteforce 😀 Das ist doch quasi der Ur-hack

Bin ich der einzige, der es oberpeinlich für Apple findet, gegen so einfache Hackversuche keinen Schutz bis jetzt gehabt zu haben???!!

Nein, du bist nicht der Einzige.

Es ist eine Frechheit, dass Apple dies zugelassen hat. Apple brüstet sich mit guter Verschlüsselung etc. und lässt Bruteforce zu. Unglaublich. Also haben sie doch passiv mit der NSA zusammengearbeitet… 😉

Wenigstens wurde schnell reagiert.

Apple bietet diesen guten Schutz: nennt sich Zwei-Faktor-Authentisierung. Bei einem Login-Versuch durch diese Methode bekommt man eine TAN aufs Handy – die Funktion muss lediglich bei den Apple-ID Einstellungen aktiviert werden.

Aber warum hat man oder besser frau Nacktbilder in der iCloud gespeichert oder überhaupt gemacht? Dachten die Promis wirklich, dass Daten, die auf einem Server in einem Land mit einem Rechtssystem, dass den weitgehenden Zugriff der Geheimdienste auf alles ermöglicht, sicher sind? Vielleicht wollten sie es ja selbst, ich habe wenig Mitleid.

Davon unabhängig sollte Apple schnellstmöglich das Vertrauen seiner Kunden wiederherstellen.