Wie die New York Times berichtet, hat Apple bestätigt, dass mit iOS 12 eine technologische Lücke geschlossen wird, mit der Strafverfolgungsbehörden einen unerlaubten Zugriff auf iPhones ermöglicht wurde. So sorgte insbesondere in den letzten Monaten die GrayKey-Box für Aufsehen, da die Hardware den Passcode von iPhones in relativ kurzer Zeit knacken kann.

Apple sperrt GrayKey und Co. aus

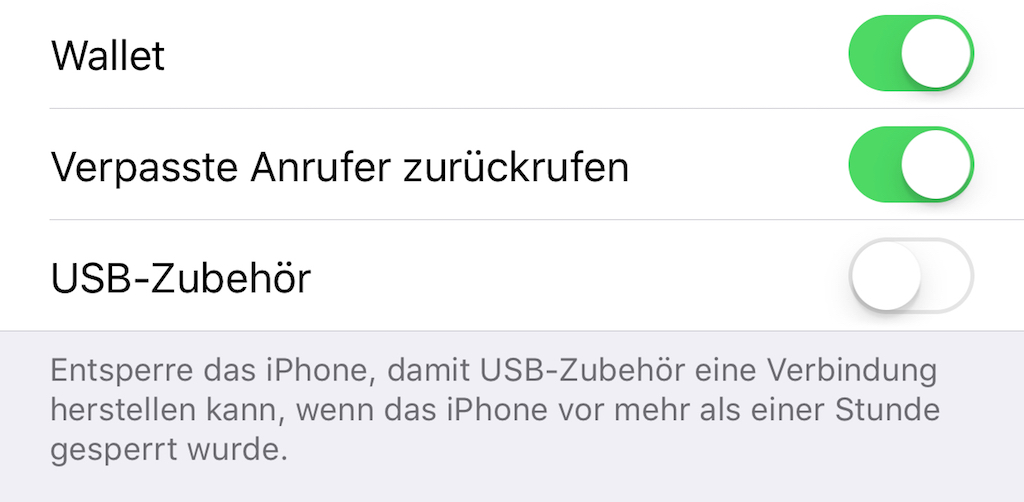

Apple arbeitet nun schon länger an einem Modus, der die Funktionsweise von Unlock-Geräten, wie die GrayKey-Box, aushebeln soll. Mit dem sogenannten „USB Restricted Mode“ wird die USB-Funktion der iPhone-Lightning-Schnittstelle gesperrt, sobald der Nutzer das Gerät über einen Zeitraum von einer Stunde nicht mehr entsperrt hat. Die Ladefunktion bleibt hierbei erhalten.

Da die Unlock-Geräte einen Daten-Port für ihre Arbeit benötigen, würde Apple den GrayKey-Anbieter Grayshift einen Strich durch die Rechnung machen. Doch nicht nur Grayshift wird von der Maßnahme betroffen sein, auch Cellebrite hat bereits iPhones erfolgreich geknackt. Es ist zwar bisher nicht bestätigt, dass der Mitbewerber den Lightning-Port für seine Angriffe nutzt, Experten gehen jedoch davon aus.

Ursprünglich war der „USB Restricted Mode“ für iOS 11.3 vorgesehen. Obwohl er bereits in der zugehörigen Beta integriert war, fehlte der Modus jedoch in der finalen Version. Interessanterweise wurde in der damaligen Umsetzung die USB-Schutzfunktion eine Woche nach dem letzten Entsperren aktiv. Apple hat sich für iOS 12 jedoch zu einer weitaus drastischeren Maßnahme entschieden und reduziert den Zeitraum auf eine Stunde.

Wie Apple nun gegenüber der New York Times bestätigt hat, wird die Schutzfunktion Bestandteil von iOS 12 sein. Unter „Touch ID & Passcode“ kann in den Einstellungen des iOS-Geräts die USB-Zugriffseinstellung konfiguriert werden. Alle iOS-Geräte haben diese Einstellung standardmäßig nach dem Upgrade auf iOS 12 aktiviert, was bedeutet, dass die Strafverfolgungsbehörden viel schwieriger auf Geräte mit iOS 12 und darüber hinaus zugreifen können.

Sie sehen gerade einen Platzhalterinhalt von Facebook. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Instagram. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen

Apropos Sicherheit! Neulich war ich mit einem Kollegen im Apple Store, weil er einem Freund ein iPhone abgekauft hatte, dieses aber nicht einrichten konnte, da die Aktivierungssperre noch aktiv war. Da meinten die Geniuse: „Nun ja, zeig mal uns mal die Rechnung, wir können dann den Schutz umgehen!“ Ich war beeindruckt, dass Apple immer noch ne Hintertür im System hat.

Oha, darüber einen Artikel zu lesen wäre interessant.

Was heißt umgehen?

Die erstmalige (!) Aktivierung wird von den Appleservern übergeben. Sonst bräuchte man zum aktivieren nicht WLan oder Mobile Daten

Natürlich kann da dann Apple was drehen.

Also bei neuen iPhones und bei iPhones die auf Werkseinstellungen zurückgesetzt wurden.

Das ist keine Hintertür um an Daten zu kommen, sondern eine Hintertür zur Diebstahlsicherung von Apple.

Da kann trotzdem keiner an die Daten, da das nur geht, wenn alle Daten vom Gerät gelöscht sind.

Was hier geblockt ist, ist was anderes

Von mir aus soll die USB Sperre sofort Aktiv sein sobald das iPhone gesperrt wird.

Witzbold… wie willst du dann das Handy mit kabelgebundenem Zubehör (Autoradio, Dock etc.) sinnvoll betreiben..??

Seh ich genauso. Am besten wäre es Apple würde es dem User überlassen den Zeitraum selbst einzustellen. Ich nutz den Lightning Port auch fast ausschließlich zum Laden und nur sehr selten zum Musik hören.