Vor etwas über einer Woche meldete ich ein russischer Hacker zu Wort und zeigte in einem Video, wie sich der In-App-Kaufprozess im App Store umgehen lässt. Mit zwei auf dem iPhone installierten Zertifikaten und einem Proxy-Server ist es möglich, In-App-Käufe zu tätigen, ohne dafür bezahlen zu müssen.

Apple ergriff erste Gegenmaßnahmen (Blockieren der IP, Sperren des Videos etc.) und gleichzeitig verbesserte der Hacker seine Methode. Wenige Tage später wurde bekannt, dass Apple auf die individuelle UDID der iOS-Geräte setzt, um einen zusätzlichen Schutz zu bieten. Nun wendet sich der Hersteller per eMail an seine Entwickler und liefert eine Lösung für das Problem. In der Mail findet sich ein Weblink, der beschreibt, wie Entwickler vorzugehen haben. Darüberhinaus gibt Apple zu verstehen, dass mit iOS 6 der Bug komplett beseitigt wird.

iOS 6 will address this vulnerability. If your app follows the best practices described below then it is not affected by this attack.

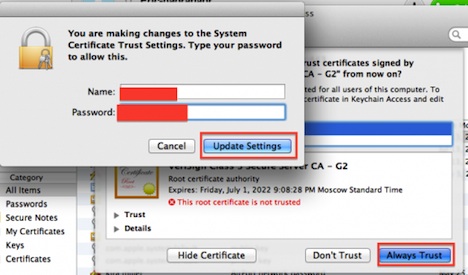

Wie thenextweb berichtet, sind auch OS X und der Mac App betroffen. Der Hacker Alexey Borodin, der auch für den In-App-Kauf im App Store verantwortlich ist, hat auch den In-App-Kauf auf dem Mac geknackt. Die Methode ist ähnliche wie beim App Store. Wieder müssen Zertifikate und ein Proxy-Server herhalten. Zusätzlich wird jedoch noch eine App namens „Grim Receiper“ benötigt.

Update 24.07.2012 08:30 Uhr: Wie der russische Hacker Alexey Borodin angibt, ist das Spiel zu Ende. Apple habe mit iOS 6 die Sicherheitsmaßnahmen deutlich erhöht, so dass es keinen Weg derzeit gibt, die API zu umschiffen. Bis zur Veröffentlichung von iOS 6 will er seinen „Service“ allerdings weiterhin anbieten. In Sachen OS X sieht die Angelegenheit aus seiner Sicht deutlich besser aus. Noch sei der Hack möglich. Er wartet nun auf Apples Reaktion, die sicherlich in Kürze erfolgen wird. (via)

Sie sehen gerade einen Platzhalterinhalt von Facebook. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Instagram. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen

0 Kommentare